mybatis replace函数怎么使用

mybatis like查询怎么防止sql注入?

要防止SQL注入,可以使用参数绑定的方式来执行Like查询。在MyBatis中,可以使用`#{} `来构建参数占位符,而不是直接在SQL语句中拼接参数值。例如,假设我们想要执行一个Like查询来查找名字以"abc"开头的用户:```xml<select id="getUserByName" resultType="User"> SELECT * FROM users WHERE name LIKE CONCAT(#{name}, '%')</select>```在这个示例中,`#{name}`是一个参数占位符,MyBatis会根据传入的参数值自动将其替换为安全的SQL字符串。注意,使用参数占位符不仅可以防止SQL注入,还可以避免因为参数值中包含特殊字符而导致的SQL语法错误。可以使用类似的方式来构建其他类型的Like查询,只需要根据实际的SQL语句进行调整。

(图片来源网络,侵删)

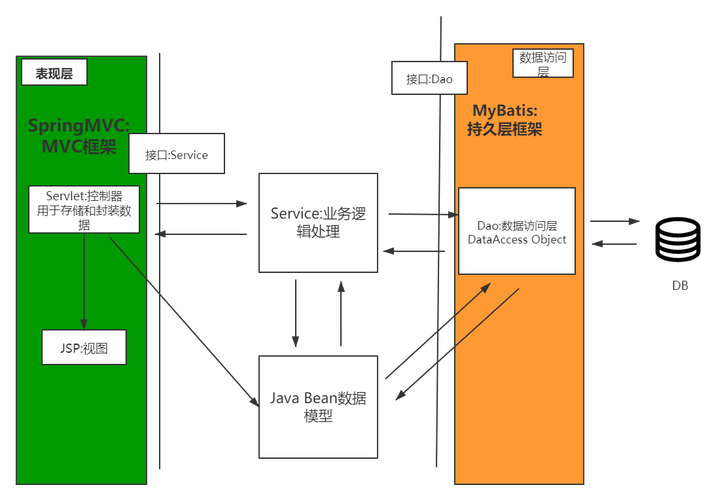

(图片来源网络,侵删)mybatis是如何将sql执行结果封装为目标对象并返回的?都有哪些映射形式?

${}是Properties文件中的变量占位符,它可以用于标签属性值和sql内部,属于静态文本替换,比如${driver}会被静态替换为com.MySQL.jdbc.Driver。#{}是sql的参数占位符,Mybatis会将sql中的#{}替换为?号,在sql执行前会使用PreparedStatement的参数设置方法,按序给sql的?号占位符设置参数值,比如ps.setInt(0,parameterValue),#{item.name}的取值方式为使用反射从参数对象中获取item对象的name属性值,相当于param.getItem().getName()。

浅谈mybatis中的#和$的区别,以及防止sql注入的方法?

#将传入的数据都当成一个字符串,会对自动传入的数据加一个双引号。 $将传入的数据直接显示生成在sql中 #方式能够很大程度防止sql注入,$方式无法防止Sql注入,一般能用#的就别用$.

#{ } 解析为一个 JDBC 预编译语句(prepared statement)的参数标记符。

(图片来源网络,侵删)

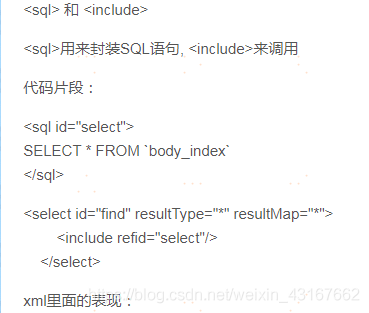

(图片来源网络,侵删)例如,sqlMap 中如下的 sql 语句

select * from user where name = #{name};

解析为:

(图片来源网络,侵删)

(图片来源网络,侵删)select * from user where name = ?;

一个 #{ } 被解析为一个参数占位符 ? 。

${ } 仅仅为一个纯碎的 string 替换,在动态 SQL 解析阶段将会进行变量替换

例如,sqlMap 中如下的 sql

select * from user where name = '${name}';

当我们传递的参数为 "ruhua" 时,上述 sql 的解析为:

到此,以上就是小编对于mybatis中replace的问题就介绍到这了,希望这3点解答对大家有用。